Cisco fixes hard-coded root credentials in Emergency Responder

2023/10/04 BleepingComputer — Cisco Emergency Responder (CER) の脆弱性を修正する、セキュリティ・アップデートをリリースされた。この問題は、ハードコードされた認証情報を悪用する攻撃者が、パッチ未適用のシステムにログインできるというものだ。 CER は、IP 電話の正確な位置追跡を可能にし、緊急通報を適切な公共安全応答ポイント (PSAP) へとルーティングすることで、組織における緊急事態への対応を、効果的に支援するものである。

この脆弱性 CVE-2023-20101 は、変更/削除が不可能な、デフォルトの静的認証情報を持つ root アカウントを悪用する未認証の攻撃者が、標的のデバイスへの不正アクセスを可能にするものである。

10月4日 (水) の Cisco アドバイザリには、「この脆弱性は、開発中での使用のために予約されている、root アカウントの静的ユーザー認証情報というものが、存在することに起因する。このアカウントを悪用する攻撃者は、影響を受けるシステムにログインすることで、root ユーザーとして任意のコマンドを実行できる」と記されている。

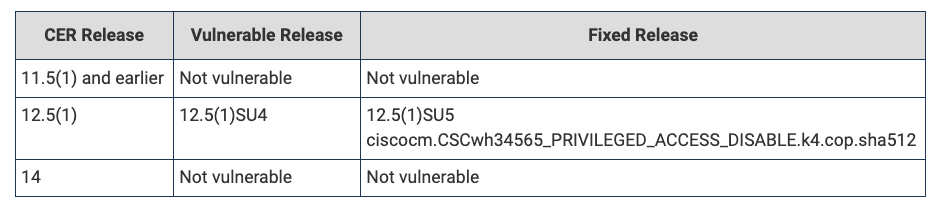

同社によると、この深刻な脆弱性は、下表に示すように、Cisco Emergency Responder バージョン 12.5(1)SU4 のみに影響するという。

Cisco によると、攻撃者が認証をバイパスすることを可能にする、ハードコードされた資格情報の脆弱性が、社内のセキュリティ・テスト中に発見されたという。同社の PSIRT (Product Security Incident Response Team) は、脆弱性 CVE-2023-20101 の悪用に関する情報は、発見されていないとしている。

このセキュリティ欠陥を、一時的に緩和する回避策は存在しない。したがって管理者に推奨されるのは、可能な限り早急なアップデートとなる。

先週にも Cusco は、IOS/IOS XE ソフトウェアを実行するデバイスに影響を及ぼす、ゼロデイ脆弱性 CVE-2023-20109 を修正するよう顧客に促していた。さらに、2023年9月初旬にも、Cisco Adaptive Security Appliance (ASA) と Cisco Firepower Threat Defense (FTD) に存在する、別のゼロデイ脆弱性 CVE-2023-20269 に関する警告があった。

また、米国と日本の法執行機関やサイバーセキュリティ機関は、中国の BlackTech ハッカーが企業ネットワークへのイニシャル・アクセスのために、同社のネットワーク・デバイスをバックドア化していると警告している。

どのような原因により、認証情報がハードコードされてしまうのか、そのあたりが判りませんが、少し驚きました。影響を受ける製品が限定されていることが、救いですね。Cisco からは、年間を通じて一定の量で脆弱性が報告されますが、その削減は至難の業という、いまの常識が裏付けられているように感じます。やはり、このあたりは Security-by-Design に期待するしかありませんね。よろしければ、Cisco で検索も、ご利用ください。

You must be logged in to post a comment.